Breaking News

Popular News

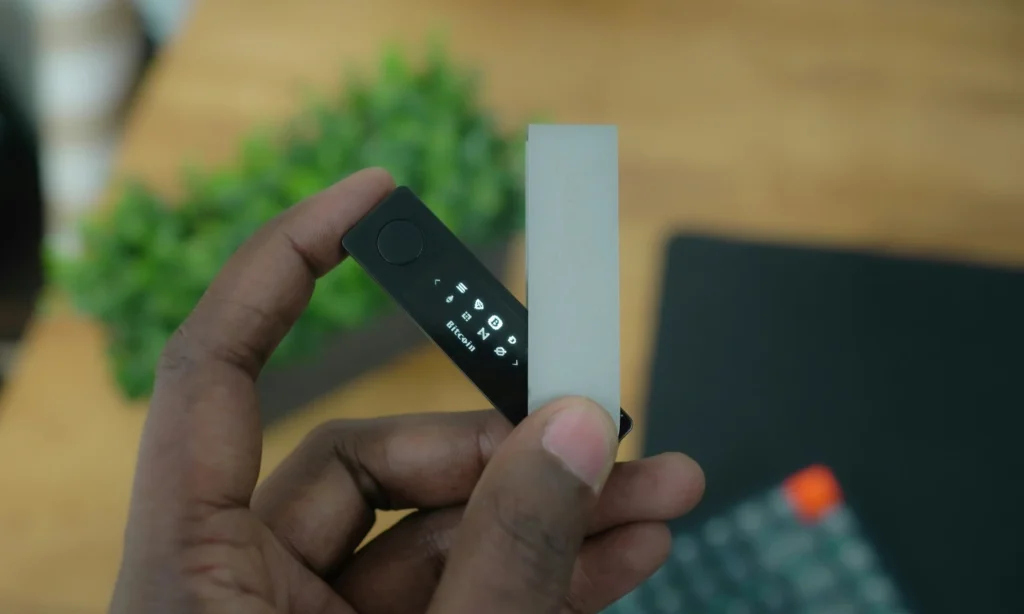

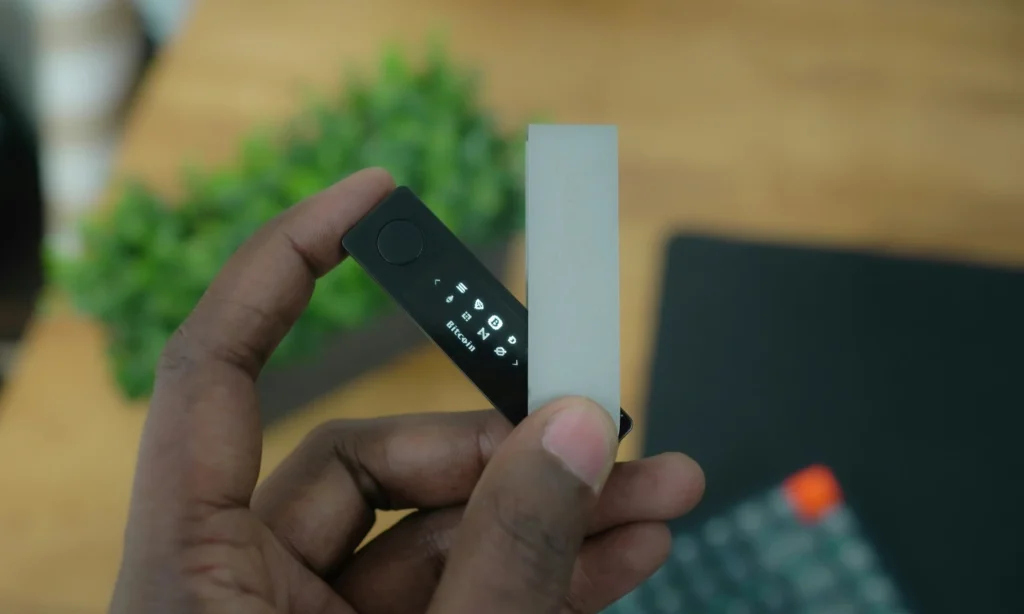

Pesquisador brasileiro desmonta Ledger falsa e faz alerta para bitcoiners

O Google Threat Intelligence Group (GTIG) publicou nesta semana a análise completa do DarkSword, uma cadeia de exploit para iOS que encadeia seis vulnerabilidades para comprometer completamente iPhones rodando versões 18.4 a 18.7 do sistema operacional. A pesquisa foi feita em coordenação com as empresas de segurança Lookout e iVerify.

O DarkSword está em uso desde pelo menos novembro de 2025 e foi identificado em campanhas de múltiplos atores: fornecedores comerciais de spyware e grupos suspeitos de espionagem estatal. Alvos documentados incluem usuários na Arábia Saudita, Turquia, Malásia e Ucrânia.

A infecção começa tipicamente por um site malicioso. Num caso documentado pelo Google, um site temático do Snapchat foi usado para atingir usuários sauditas. Ao visitar a página num iPhone vulnerável, o exploit é carregado silenciosamente via JavaScript, sem nenhuma interação do usuário além de abrir o link da página.

Após o comprometimento, o atacante pode implantar três famílias de malware distintas: GHOSTBLADE, GHOSTKNIFE e GHOSTSABER. O GHOSTBLADE é o mais relevante para quem tem carteiras de criptomoedas no iPhone: ele extrai dados e credenciais armazenadas no dispositivo, além de outras informações sensíveis.

A presença de múltiplos atores usando a mesma cadeia de exploit sugere que o DarkSword está sendo comercializado, e não é uma ferramenta exclusiva de um único grupo hacker.

O Google reportou as vulnerabilidades à Apple ainda em 2025. A Apple corrigiu todas elas com o lançamento do iOS 26.3, embora a maioria tenha sido endereçada em versões anteriores. O Google adicionou os domínios usados para distribuição do exploit ao Safe Browsing.

Portanto, a recomendação é atualizar o iOS para a versão mais recente disponível. Para quem não conseguir atualizar imediatamente, o Google recomenda ativar o Lockdown Mode nas configurações de privacidade do iPhone, que reduz significativamente a superfície de ataque ao custo de limitar algumas funcionalidades do celular.

Uma vez comprometido pelo malware GHOSTBLADE, um iPhone pode ser vasculhado pelo atacante à procura de seeds de carteiras que usam backup local, além de senhas salvas em gerenciadores e outras informações sensíveis.

Carteiras em custódia de exchanges como Binance, Foxbit e Mercado Bitcoin ficam expostas pela sessão ativa no aplicativo. Carteiras de autocustódia como MetaMask ou Phantom expõem a seed se ela estiver armazenada no dispositivo ou anotada em aplicativos de notas sincronizados.

O único ponto estruturalmente seguro é a autocustódia em hardware wallet com a seed armazenada offline, nunca fotografada ou digitada no dispositivo conectado. Mas mesmo nesse caso, o iPhone comprometido pode ser usado para assinar transações maliciosas se o usuário confirmar operações nele sem checar os detalhes.

Para quem usa o celular da Apple para guardar criptomoedas: mantenha o iOS atualizado. Não adie a atualização de sistema por comodidade. Caso não possa atualizar por algum motivo, como armazenamento cheio, ative o Lockdown Mode ou mova suas moedas para uma nova carteira criada em outro dispositivo.