Noticias de última hora

Noticias populares

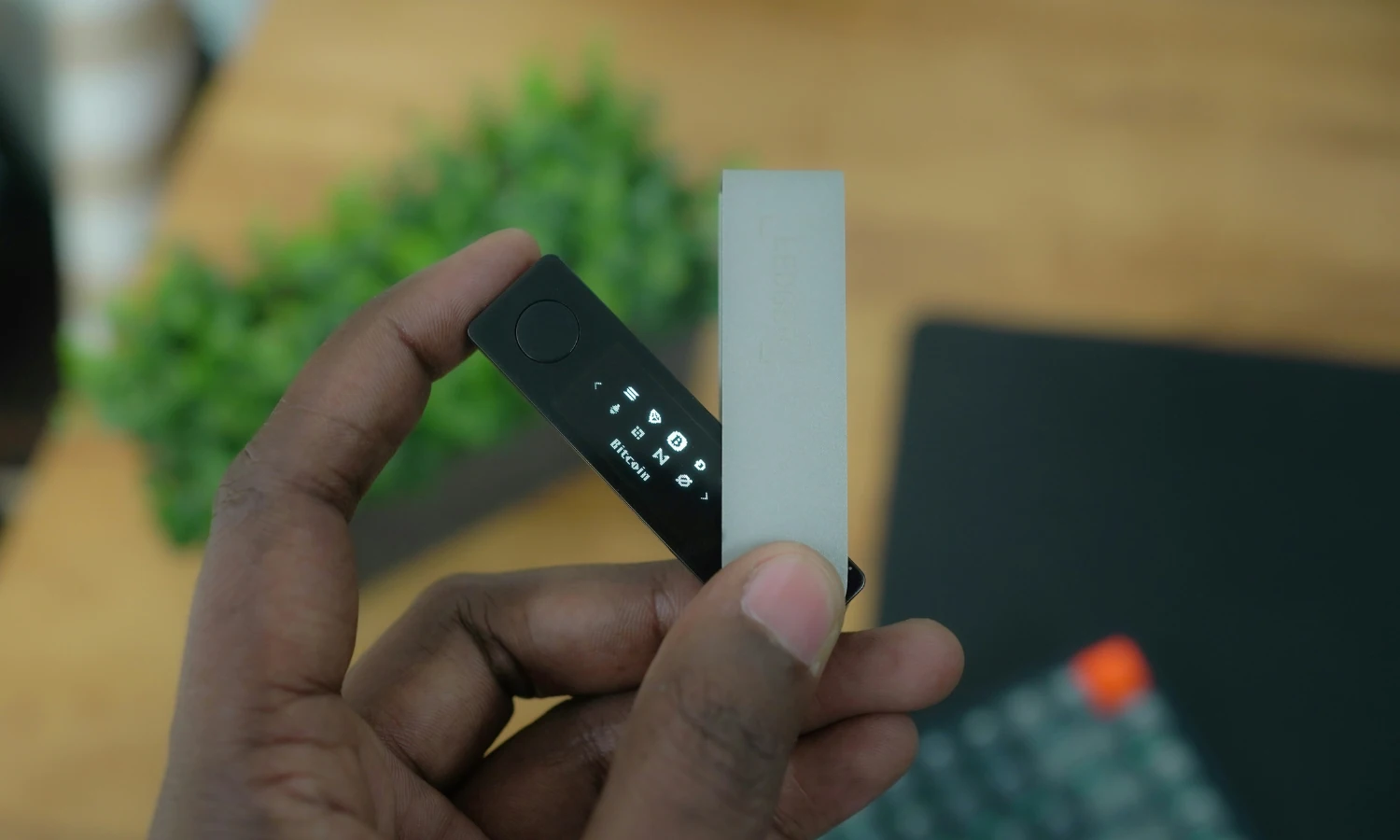

Um pesquisador de segurança baseado no Brasil comprou um “Ledger Nano S+” em um marketplace chinês para testes. O preço era suspeito. A embalagem parecia aceitável à distância. Quando abriu, estava claramente diante de uma falsificação. Em vez de descartar, desmontou.

O que ele encontrou dentro justifica o alerta publicado no Reddit nesta semana. Ao final deste artigo, entenda o que fazer para se proteger de um golpe de carteira falsa como esse.

O Ledger genuíno usa um chip ST33 Secure Element — um processador criptográfico projetado especificamente para proteger chaves privadas com isolamento de hardware.

O dispositivo falsificado tinha um ESP32-S3: um microcontrolador de uso geral amplamente disponível, sem as proteções do Secure Element, e cujas marcações no chip haviam sido lixadas fisicamente para dificultar a identificação.

O firmware instalado se identificava como “Ledger Nano S+ V2.1” — uma versão que não existe. Após extrair a memória flash, o pesquisador encontrou seeds e PINs armazenados em texto puro, sem nenhuma criptografia.

O firmware se comunicava com um servidor de comando e controle no domínio kkkhhhnnn[.]com. O dispositivo suportava cerca de 20 blockchains diferentes para drenagem de carteiras. Em termos práticos: qualquer seed digitada nesse dispositivo era enviada imediatamente para os atacantes.

O vendedor também fornecia uma versão modificada do Ledger Live, o aplicativo oficial de gerenciamento. A análise do pesquisador revelou que o APK foi construído em React Native com Hermes v96 e assinado com um certificado de debug do Android — os atacantes nem se deram ao trabalho de obter uma assinatura legítima.

O app interceptava comandos APDU (o protocolo de comunicação entre o software e o hardware da carteira) usando hooks no XState, e exfiltrava dados via requisições XHR para dois servidores adicionais de C2: s6s7smdxyzbsd7d7nsrx[.]icu e ysknfr[.]cn.

O mais alarmante da investigação é a escala. A mesma operação distribui malware em cinco plataformas distintas: hardware comprometido, APK para Android, executável para Windows, instalador para macOS com aparência similar às campanhas AMOS/JandiInstaller rastreadas pelo Moonlock, e apps iOS distribuídos via TestFlight — o programa de testes da Apple, que contorna a revisão da App Store. Esse último vetor foi anteriormente documentado em golpes do tipo CryptoRom.

O pesquisador preparou um relatório completo para a equipe Ledger Donjon e seu programa de recompensas por phishing, com publicação do writeup técnico completo aguardando a análise interna da Ledger.

A publicação desse relatório coincidiu com outro caso documentado por ZachXBT dias antes: um app falso de Ledger Live que passou pela revisão da Mac App Store da Apple e drenou mais de US$ 9,5 milhões de mais de 50 vítimas. Entre elas estava o músico G Love, que perdeu 5,92 BTC após inserir sua frase de recuperação no que acreditava ser o app oficial.

Os dois casos juntos ilustram a mudança no perfil de ataque a usuários de hardware wallets: a ameaça não vem de exploits técnicos no firmware legítimo, mas de intercepção antes que o usuário chegue a tocar num dispositivo real.

A Ledger possui uma funcionalidade de verificação de autenticidade que confirma se o dispositivo é genuíno via comunicação criptográfica com os servidores da empresa. O problema, documentado no relatório, é que essa verificação pode ser contornada por firmware malicioso instalado diretamente no hardware comprometido.

Se o dispositivo já chega falsificado de fábrica, a validação pelo software não tem como detectar a fraude — ela simplesmente retorna o resultado que o firmware determinar.

Compre hardware wallets exclusivamente no site oficial do fabricante ou em revendedores autorizados diretamente listados por ele. Marketplaces de terceiros — Amazon de terceiros, eBay, Mercado Livre, AliExpress, JD — têm histórico documentado de distribuir dispositivos comprometidos. Há casos registrados no BitcoinTalk de usuários perdendo mais de US$ 200 mil com falsificações compradas nessas plataformas.

Nunca insira sua frase de recuperação em lugar nenhum. Se um app pede suas 24 palavras na tela — qualquer app, em qualquer plataforma — desconfie. A Ledger, Trezor, ou qualquer outro fabricante legítimo de hardware wallet nunca solicitam a frase de recuperação via software.

Se o dispositivo chegar com uma seed pré-gerada, descarte imediatamente. A seed deve ser gerada pelo próprio dispositivo no primeiro uso, diante de você, sem nenhuma interação com software externo.

A autocustódia é a única forma de soberania financeira real sobre Bitcoin. Mas autocustódia com hardware comprometido é pior do que não ter autocustódia — é uma falsa sensação de segurança que transfere as chaves diretamente para os atacantes.